Le mardi 22 novembre 2016 à 16h05, VINCI a été victime d’une usurpation d’identité qui s’est traduite par l’envoi à certains médias de fausses informations. Rapidement, les termes « piratage informatique », « hacking », « intrusion » ont été utilisées. Pour autant, sur la base des éléments en notre possession pour l’heure, rien de cela. Tout au plus une (belle) opération de « Social Engineering ».

Le « Social Engineering » (« Ingénierie Sociale » en bon français) est une technique d’intrusion ou attaque informatique popularisée dans les années 1980 par Kevin Mitnick. Elle consiste à utiliser les « failles humaines » d’un dispositif pour en contourner les protections.

En l’occurrence, bien que le groupe Vinci soit la cible, ce n’est pas Vinci qui a été attaqué, mais des agences de presse, telles que Bloomberg et Dow Jones ou encore la Tribune.

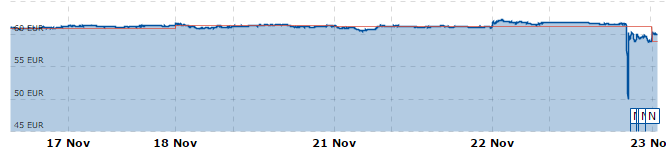

L’attaque consistait à diffuser auprès d’agences de presse du monde financier un faux communiqué de presse alarmiste qui semblait être envoyé par Vinci. Ce communiqué annonçait des pertes substantielles et imprévues de Vinci sur 2016. Après la diffusion de l’information par Bloomberg et Dow Jones peu après 16h00, le cours de l’action Vinci s’est effondré à la bourse de Paris, passant de 60€ à 50€ en quelques minutes :

Pour les auteurs de cette « attaque », une combinaison d’ordres de vente et d’achat au bon moment ont pu rapporter entre 15 à 18% de plus value… en moins de 30 minutes. Grâce à l’effet de levier de la vente à découvert, la mise de départ peut être relativement faible. Sur la journée du 22 novembre, le volume d’actions échangées a été multiplié par 6, avec plus de 6 millions de titres échangés. Grâce à un calcul approximatif sur ces bases, on évoque un « hold-up » de 20 à 40 millions d’euros !

D’après les journalistes de BFM, Bloomberg aurait appelé le contact presse figurant dans le communiqué, et l’interlocuteur était tout à fait convainquant, maitrisant parfaitement le sujet. Le site web figurant dans le communiqué était tout aussi faux que le correspondant presse, reprenant les classiques du phishing : une fausse page, à une fausse adresse (ici vinci.group/vinci.nsf/fr/communiques/pages/20161122-1557.htm), totalement valide grâce aux nouvelles extensions de nom de domaine, et présentant une copie modifiée du site.

Tout ceci illustre bien le Social Engineering : Les agences de presse ont cru recevoir un communiqué légitime, et ont été bernés par le faux site web, ainsi que le faux représentant qui a répondu au téléphone. Il est surprenant que des journalistes se soient laissé berner, la vérification des informations faisant parti de leur métier. Est-ce un effet de bord de la course au sensationnalisme qu’ils se livrent sur Internet ?

Ce type d’escroquerie se rencontre également dans la vie de tous jours, par exemple lors de la remise d’un faux chèque de banque, sur lequel figure le numéro de téléphone non pas de la banque mais d’un complice. Rappelons qu’il faut toujours utiliser une source d’information connue pour vérifier ce type de documents.

Werner KLINGER

Ingénieur Conseil Web & NTIC.