Cet été 2009 a vu une recrudescence du « spam de formulaire ».

Le « spam de formulaire » est une technique qui consiste à envoyer, de manière automatique et de masse, des commentaires sur des blogs, des forum, des formulaires de contact…Rien a voir avec le webmaster maladroit qui dépose quelques commentaires « publicitaires »: on parle ici de milliers, voir millions de commentaires.

Cette vague de spam de formulaire à commencé début août, donc au creux de l’été, et ce n’est probablement pas un hasard: beaucoup de sites web étaient sans surveillance…

Comme c’est le cas de plus en plus souvent, les spammeurs exploitent des failles de sécurité d’un site web pour mener leurs activités (illégales) sans être inquiétés. Ils ont désormais une double compétence: « hacker » et spammeur.

Schéma d’une vague de spam de formulaires

Nous pouvons résumer le schéma d’une vague de spam est le suivant:

- Corruption d’un premier serveur web, utilisé pour stocker du code malveillant

- Attaque automatique de milliers de serveurs web, en s’appuyant le plus souvent du des « botnet » (ensemble d’ordinateurs personnels corrompus par un cheval de Troie).

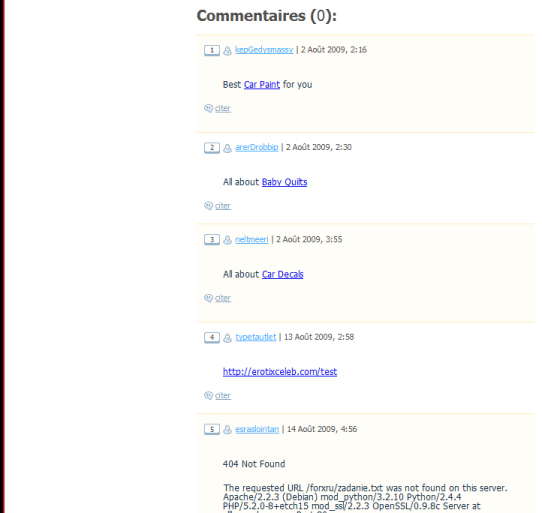

C’est ce que l’on peut voir sur la copie d’écran ci-dessous, d’un blog « attaqué » par un ou plusieurs « robots ». Dans le dernier commentaire, on peut notamment voir que le serveur corrompu (qui contenait le code malveillant) a visiblement été réparé par son administrateur: il ne fourni plus les messages au spammeur.

Toutes ces étapes peuvent être 100% automatiques. Ainsi, nous détectons toutes les semaines une ou plusieurs tentatives de corruption. Si elles réussissaient, le serveur corrompu se mettrait « en position d’attente » d’instructions, tout comme les PC individuels infectés par un cheval de Troie.Pour y échapper, il convient de toujours utiliser la dernière version du « logiciel en ligne » utilisé, de consulter régulièrement les fichiers logs de visite, et de se tenir informé des alertes de sécurité. On peut tout aussi bien s’adjoindre les services d’un tiers spécialisé dans ce type de maintenance.

WordPress visé en particulier

Les bloggeurs utilisant la suite OpenSource WordPress ont d’ailleurs reçu une telle alerte durant l’été: toutes les version antérieures à 2.8.4 sont vulnérables à une attaque particulièrement sournoise: après avoir créé automatiquement un compte utilisateur, le robot exploite une faille de sécurité pour obtenir des droits administrateur… et se met en veille dans l’attente d’instructions spécifiques. En ce point, l’appelation de « ver » n’est pas usurpée.

Les hackers et spammeurs ayant un contrôle total du blog, ils peuvent à loisir ajouter du contenu malveillant (par exemple pour tenter d’infecter l’ordinateur des visiteurs du blog…), publier du spam de commentaire, les possibilités n’ayant de limite que l’imagination du hacker!

Vous gérez votre propre site web?

Plus que jamais, lorsque l’on a fait le choix d’éditer seul son site Internet, il est indispensable de consacrer du temps à la veille technogique, et mettre à jour son site dès qu’une nouvelle version est disponible.